La notizia del giorno è la massiccia operazione chiamama Cronos, coordinata da FBI, National Crime Agency UK ed Europol, insieme a undici forze di polizia internazionali, che ha smantellato gran parte della infrastruttura della Cyber Gang LockBit3.

Molti dei siti posti nel Dark Web sono stati sequestrati, così come sono stati sequestrati una ingente mole di dati, codice sorgente e chiavi di decifratura: proprio usando queste chiavi, informatici esperti della polizia giapponese hanno realizzato un decryptor per decifrare i files criptati dal ransomware LockBit 3.0. Non sappiamo quanto esso sia funzionante.

Sono anche stati sequestrati innumerevoli crypto-wallets contenenti i riscatti in criptovalute che il gruppo aveva riscosso durante la loro attività criminosa.

Ricordiamo come il gruppo Lockbit 3 abbia colpito numerossisime aziende nel mondo,compreso il nostro cloud provider WestPole, con il devastante data breach dell’8 dicembre.

Dai dettagli dell‘Operazione Cronos sinora emersi, molto interessanti le modalità di compromissione della infrastruttura di LockBit adottate dalle forze dell’ordine; sembra che i vari server nel Dark Web siano stati hackerati dagli specialisti sfruttando una vulnerabilità presente in PHP 8.0, CVE-2023-3824.

In merito ai componenti della Cyber-Gang, abbiamo notizie di due soggetti arrestati; non crediamo che possano essere tutti rintracciati o perseguiti, atteso che i cyber criminali hanno base in Russia.

Preso atto ancora una volta che PHP è un colabrodo, suggeriamo caldamente alle nostre organizzazioni di verificare costantemente la presenza di vulnerabilità – nei propri siti web in produzione – che adottano HyperText Pre-Processor.

Ricordiamo che il supporto a PHP 7.4 è terminato a Novembre 2022.

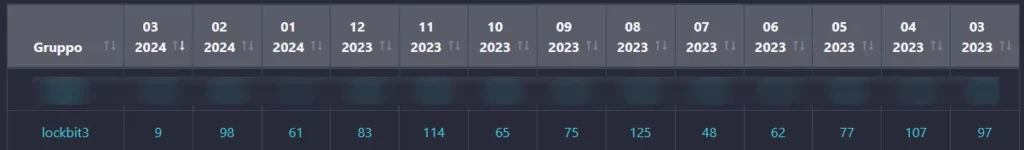

UPDATE 4 MAR 2024: confermiamo che l’operazione CRONOS non ha smantellato defintivamente il gruppo Lockbit3, in quanto continuano gli attacchi (già nove in questi 4 giorni di marzo).